FAQ

Alle öffnen

Was ist Ransomware?

Ransomware ist ein Schadprogramm, das Ihren Computer, Ihr Tablet oder das Smartphone blockiert - oder Ihre Dateien verschlüsselt und dann Lösegeld für eine sichere Wiederherstellung fordert. Grundsätzlich gibt es zwei Arten von Ransomware.

Die erste Art besteht aus Cryptoren, die Dateien verschlüsseln und sie dadurch unzugänglich machen. Um sie zu entschlüsseln benötigt man den Schlüssel, mit dem sie verschlüsselt wurden - dafür wird das Lösegeld bezahlt.

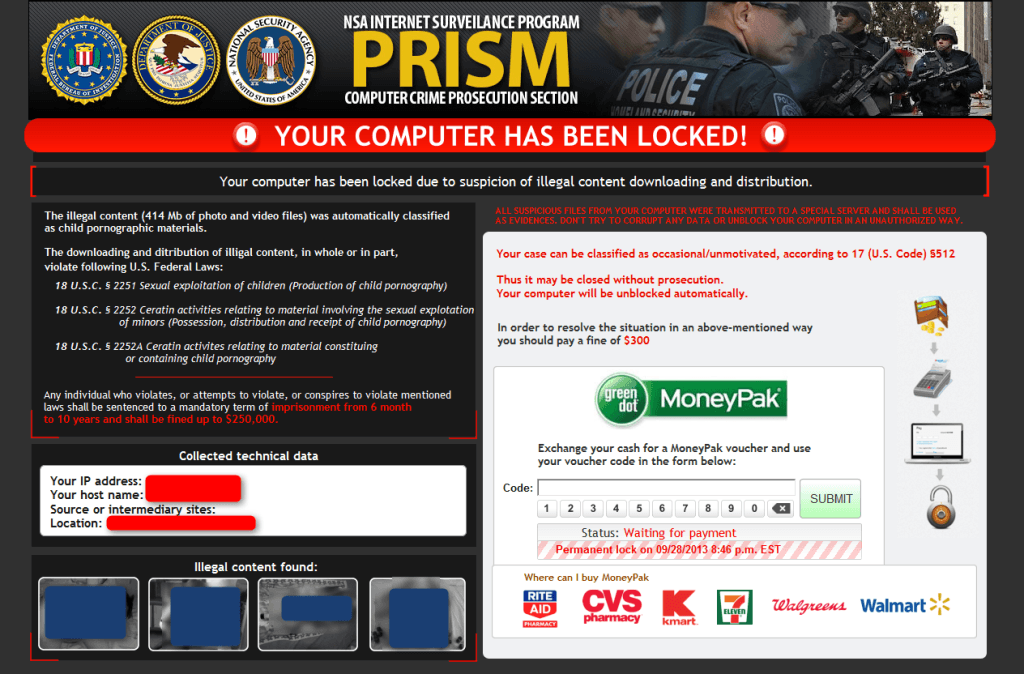

Die andere Art nennt man "Blocker"; sie blockieren ganz einfach den Computer oder ein anderes Gerät und machen es unbrauchbar. Zurzeit ergeben "Blockers" ein besseres Szenario als Cryptoren; Betroffene haben eine größere Chance, den blockierten Zugang wiederherzustellen als mit verschlüsselten Dateien.

Wie hoch ist das Lösegeld üblicherweise?

Es gibt kein "übliches". Jedoch beträgt das durchschnittlich vom Erpresser von den Opfern geforderte Lösegeld 300$, um den Zugang zu verschlüsselten Dateien oder zu blockierten Computern wieder herzustellen. Jedoch fordern manche Ransomware-Programme nur die Kleinigkeit von z.B. $30. Andere verlangen zehntausende Dollars. Unternehmen und große Organisationen, die gewöhnlich durch gezielte Phishing-Attacken infiziert werden, sehen sich eher mit höheren Lösegeldforderungen konfrontiert.

Sie sollten sich jedoch vergegenwärtigen, dass eine Lösegeldzahlung keine Garantie für die sichere und verlässliche Wiederherstellung von Dateien bietet.

Kann ich verschlüsselte Dateien entschlüsseln, ohne Lösegeld zu zahlen?

Manchmal. Die Mehrzahl der Ransomware-Programme nutzt belastbare Verschlüsselungs-Algorithmen, was bedeutet, dass eine Entschlüsselung ohne den dazugehörigen Schlüssel Jahre dauern könnte.

Manchmal machen die Kriminellen, die hinter den Ransomware-Attacken stecken, Fehler und ermöglichen den Strafverfolgern, Angriffsserver mit Chiffrier-Schlüsseln einzusetzen. Wenn das geschieht, sind die "Guten" in der Lage, einen Dekodier Schlüssel zu entwickeln.

Wie wird Lösegeld bezahlt?

Üblicherweise wird Lösegeld in Crypto-Währung verlangt, insbesondere in Bitcoins. Diese elektronische Währung kann nicht gefälscht werden. Der Verlauf der Transaktionen ist für Jedermann nachvollziehbar, aber der Besitzer der Geldbörse kann nicht so leicht entdeckt werden. Deshalb bevorzugen Cyber-Kriminelle Bitcoins: Sie verbessern die Chancen, nicht gefasst zu werden.

Einige Arten von Ransomware nutzen anonyme Online-Börsen oder sogar mobile Zahlverfahren. Die am meisten überraschende Methode, die wir bislang gesehen haben, waren 50 Dollar iTunes Karten.

Wie gelangt Ransomware auf meinen Computer?

Der am meisten verbreitete Bereich sind E-Mails. Ransomware kann sich als wichtiger Anhang darstellen (eine dringende Rechnung, ein interessanter Artikel, eine kostenlose App). Sobald Sie den Anhang öffnen, ist Ihr PC infiziert.

Ransomware kann sich sogar in Ihr System infiltrieren, während Sie gerade im Internet surfen. Um die Kontrolle über Ihr System zu übernehmen, nutzen die Erpresser Schwachstellen im Betriebssystem, dem Browser oder in Apps. Deshalb ist es unabdingbar, dass Sie Ihre Software und Ihr Betriebssystem immer auf dem neuesten Stand halten (übrigens: Sie können diese Aufgabe an Kaspersky Premium, deren aktuelle Versionen diesen Prozess automatisieren).

Einige Ransomware-Programme können sich über lokale Netzwerke selbst fortpflanzen. Wenn ein solcher Trojaner eine Maschine oder ein Gerät in Ihrem Heimnetzwerk oder Unternehmensnetzwerk infiziert, dann können auch andere Endpunkte eventuell betroffen sein. Aber das ist eher selten.

Natürlich gibt es noch mehr denkbare Infektions-Szenarios. Sie vollziehen einen Torrent-Download, installieren ein Plug-In ... und schon ist es passiert.

Welche Arten von Dateien sind am gefährlichsten?

Die verdächtigsten sind die ausführbaren Dateien (wie EXE oder SCR), Visual Basic scripts oder JavaScript (.VBS und .JS Endungen) folgen dichtauf. Sie sind sehr üblich verpackt in ZIP oder RAR-Archiven, um ihre bösartigen Eigenschaften zu tarnen.

Eine weitere gefährliche Kategorie sind MS Office Dateien (DOC, DOCX, XLS, XLSX, PPT, und so weiter). Sie können Schwachstellen in den Makros enthalten; wenn Sie dazu aufgefordert werden, Makros in einem Word-Dokument zu aktivieren, denken Sie zweimal darüber nach.

Seien Sie ebenfalls vorsichtig bei Abkürzungs-Dateien (.LNK Endungen). Windows kann sie mit irgendeinem Symbol darstellen, das, verbunden mit einem harmlos klingenden Dateinamen, Sie in Schwierigkeiten bringen kann.

Ein wichtiger Hinweis: Windows öffnet Dateien mit bekannten Endungen, ohne den Nutzer dazu aufzufordern und in der Standardeinstellung werden diese Endungen im Windows Explorer verborgen. Wenn Sie also eine Datei wie z.B. Important_info.txt sehen, so könnte es aktuell die Datei Important_info.txt.exe, ein Installationsprogramm für Schadsoftware, sein. Richten Sie im Interesse größerer Sicherheit Windows so ein, dass die Endungen angezeigt werden.

Kann ich Infizierungen vermeiden, indem ich mich von bösartigen Websites und verdächtigen Anhängen fernhalte?

Unglücklicherweise können auch vorsichtige Nutzer mit Ransomware infiziert werden. Es ist z.B. möglich, dass Ihr PC infiziert wird, während Sie die Nachrichten auf einer großen und angesehenen News-Website lesen.

Natürlich wird die Website selber keine Schadsoftware an Besucher liefern - außer sie wäre gehacked, aber das ist eine andere Sache. Stattdessen dienen von Cyberkriminellen beeinträchtigte Werbenetzwerke als Lieferanten, und nur aufgrund einer ungeschützten Schwachstelle kann die Schadsoftware hochgeladen werden. Hier ist wiederum von zentraler Bedeutung, über aktuelle Software und ein umfassend geschütztes Betriebssystem zu verfügen.

Ich habe einen Mac und muss mich deshalb nicht vor Ransomware fürchten, oder?

Macs können mit Ransomware infiziert werden und wurden es bereits. Zum Beispiel hat die KeRanger-Ransomware, die den beliebten "Transmission Torrent Client" infiltrierte, Mac-Nutzer betroffen.

Unsere Experten glauben, dass die Anzahl der Ransomware-Programme, die Apple Systeme zum Ziel haben, allmählich ansteigen wird. Und da Apple-Geräte relativ teuer sind, könnten die Erpresser auf die Idee kommen, dass Apple-Besitzer ein großartiges Ziel für höhere Lösegeldforderungen darstellen.

Einige Arten von Ransomware zielen sogar auf Linux ab. Kein System ist vor dieser Bedrohung geschützt.

Ich nutze mein Smartphone, um ins Netz zu gehen. Muss ich mich bei Android vor Ransomware fürchten?

Sollten Sie. Es existieren z.B. Cryptoren und Blocker für Android-Geräte, die Letzteren sind mehr verbreitet. Ein Antiviren-Programm auf dem Smartphone zu haben ist nicht paranoid.

Sind also sogar iPhones gefährdet?

Zurzeit sind noch keine fest zugeordneten Ransomware-Programme für iPhone und iPad bekannt. Das bezieht sich übrigens nur auf iPhones, bei denen kein Jailbreak durchgeführt wurde. Malware kann Geräte infiltrieren, die nicht den Sicherheitsrestriktionen von IOS und Apples geschlossenem App-Store unterliegen.

iPhone Ransomware kann jedoch bereits hinter der nächsten Ecke lauern und benötigt unter Umständen kein System, bei dem ein Jailbreak erfolgt ist. Wir könnten auch mit dem Aufkommen von loT-Ransomware konfrontiert sein. Cyberkriminelle könnten hohe Lösegelder nach der Übernahme von Smart TVs oder Kühlschränken fordern.

Wie merke ich, dass mein Computer mit Ransomware infiziert wird?

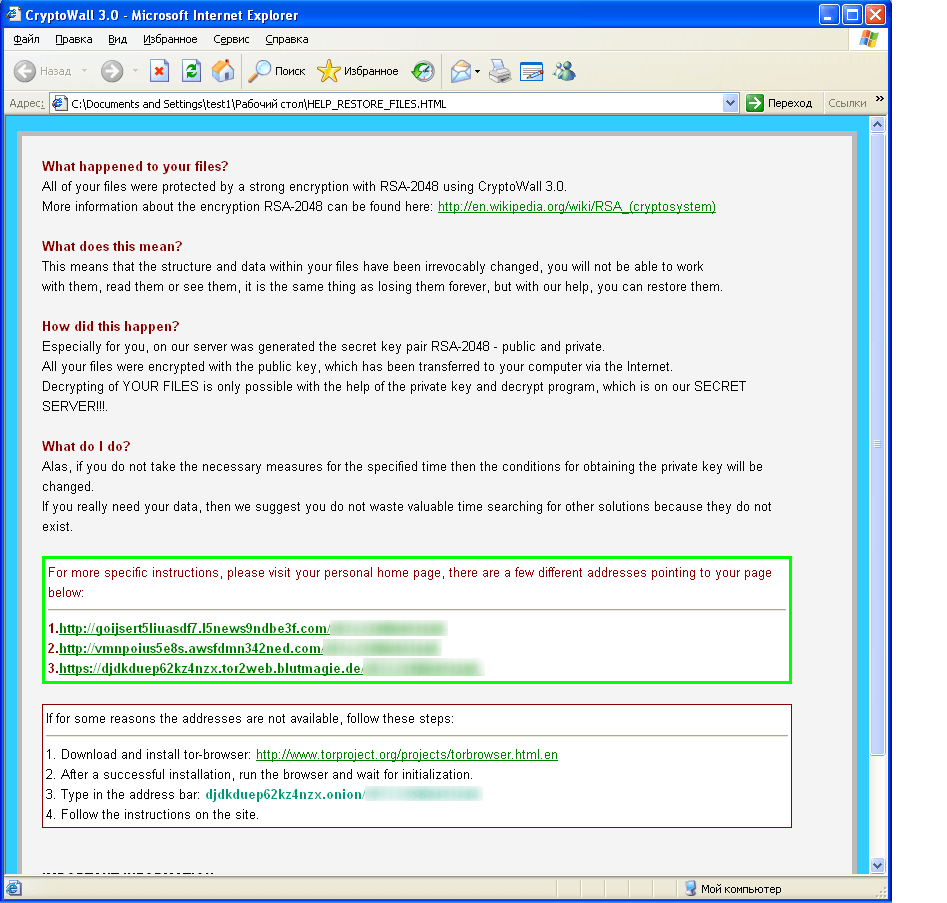

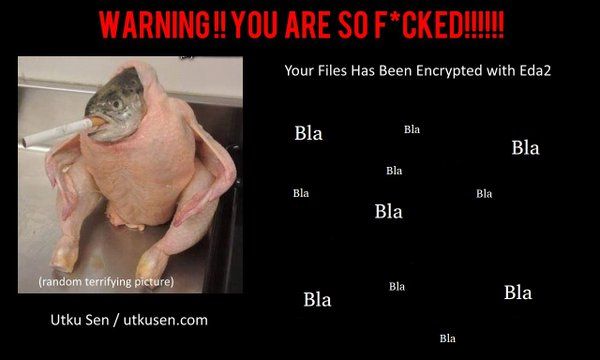

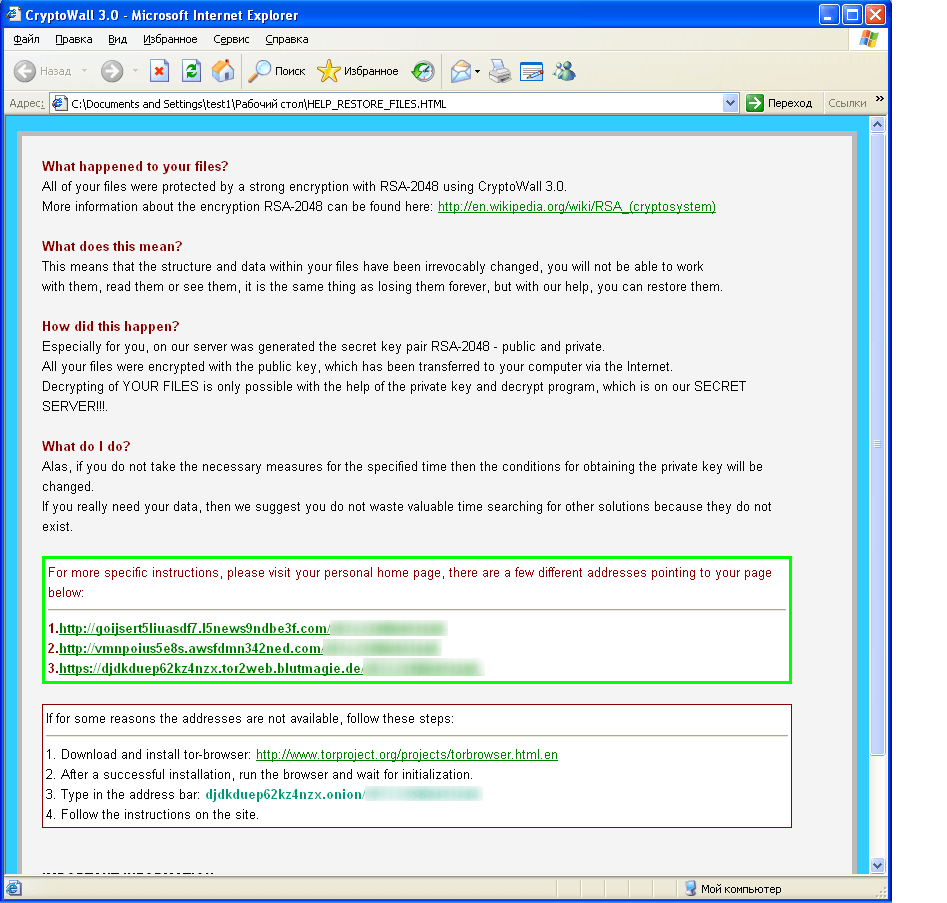

Ransomware ist nicht subtil. Sie wird sich selber ankündigen; so z.B.:

Oder so:

Oder so:

Oder so:

Oder so:

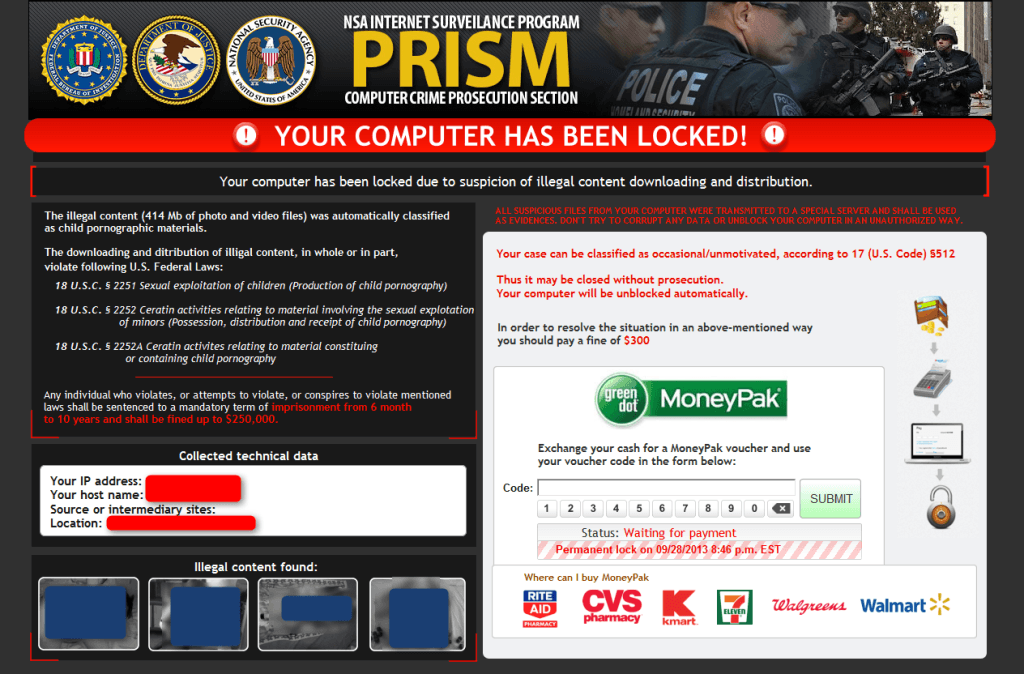

Blocker sehen eher so aus:

Blocker sehen eher so aus:

Oder so:

Oder so:

Oder so:

Oder so:

Blocker sehen eher so aus:

Blocker sehen eher so aus:

Welche Ransomwarearten sind am häufigsten?

Neue Arten von Ransomware tauchen jeden Tag auf, deshalb ist es schwer zu sagen, welche am meisten verbreitet sind. Wir können einige besondere Beispiele aufzählen, so z.B. Petya, das die gesamte Festplatte verschlüsselt. Es gibt auch immer noch СryptXXX, das weiterhin mächtig ist und das wir bereits zweimal demontiert haben. Und natürlich war TeslaCrypt das am meisten verbreitete Beispiel von Ransomware in den ersten vier Monaten 2016; ihre Autoren waren diejenigen, die völlig überraschend einen zentralen Schlüssel dafür veröffentlicht haben.

Wenn ich infiziert werde, wie kann die Ransomware entfernt werden?

Wenn Sie Ihren Computer blockiert vorfinden - das Betriebssystem wird nicht geladen - nutzen Sie Kaspersky Windows Unlocker, ein kostenloses Dienstprogramm, das einen Blocker entfernen kann und Windows hochfahren lässt.

Cryptoren sind eine härtere Nuss, die geknackt werden muss. Zunächst müssen Sie die Schadsoftware loswerden, indem Sie einen Antivirus-Scan durchführen. Falls sie kein vernünftiges Programm dafür auf Ihrem Computer haben, können Sie eine kostenlose Probeversion hier herunterladen.

Im nächsten Schritt müssen Sie Ihre Dateien wiederbekommen.

Wenn Sie eine Backup-Kopie haben, können Sie Ihre Dateien einfach von dem Backup wieder herstellen. Das ist die allerbeste Möglichkeit.

Falls Sie keine Backups erstellt haben, können Sie versuchen, die Dateien zu entschlüsseln, indem Sie spezielle Dienstprogramme nutzen, die Decryptoren genannt werden. Alle kostenlosen Decryptoren, die von Kaspersky entwickelt wurden, können Sie auf Noransom.kaspersky.com finden.

Andere Antivirus-Firmen entwickeln ebenfalls Decryptoren. Eines noch: Stellen Sie unbedingt sicher, dass Sie diese Programme von einer anerkannten Website herunterladen, sonst haben Sie ein hohes Risiko, mit anderen Malware-Programmen infiziert zu werden.

Falls Sie den richtigen Decryptor nicht finden können, können Sie das Lösegeld zahlen oder sich von Ihren Dateien verabschieden. Wir empfehlen trotz dieser Aussage nicht, Lösegeld zu zahlen!

Warum nicht einfach das Lösegeld bezahlen?

Zunächst einmal gibt es keine Garantie, dass Sie Ihre Dateien zurückbekommen. Man kann Erpressern nicht trauen. Ein Beispiel für nicht vertrauenswürdige Diebe sind die Macher von Ranscam, Ransomware, die sich gar nicht mit Verschlüsselung aufhielt, sondern die Dateien einfach zerstörte (obwohl sie natürlich Entschlüsselung gegen die Zahlung von Geld versprach).

Nach unseren Feststellungen haben 20% der Ransomware-Opfer, die bezahlt hatten, ihre Dateien nicht zurückerhalten.

Außerdem: Wer Lösegeld bezahlt, der unterstützt dieses Geschäftsmodell der Cyberkrimininalität und verhilft ihm zu weiterer Blüte.

Ich habe den Ransomware Decryptor gefunden, den ich brauche; warum funktioniert er nicht?

Ransomware-Entwickler reagieren schnell, wenn ein neuer Decryptor herauskommt, und sie antworten dadurch, dass sie ihre Schadsoftware modifizieren, um sie widerstandsfähig gegen die verfügbaren Decryptoren zu machen. Es ist ein "Jagt den Maulwurf-Spiel". Bedauerlicherweise enthalten Decryptoren keine Garantien.

Wenn ich einen bösartigen Prozess beobachte, kann ich irgendetwas tun, um die Ransomware-Infizierung anzuhalten?

Rein theoretisch, wenn Sie es rechtzeitig entdecken, können Sie den Computer ausschalten, die Festplatte entfernen und in einen anderen Computer einbauen, um dessen Antivirusprogramm zu nutzen, um die Infizierung rückgängig zu machen. Im wirklichen Leben ist es jedoch schwierig oder fast unmöglich, eine Infizierung zu entdecken; Ransomware arbeitet still bis zur großen Enthüllung: Der Hinweis auf Lösegeld.

Ist ein Antivirus-Programm ausreichend, um eine Infizierung zu verhindern?

Ja, in der Mehrzahl der Fälle. Es hängt aber auch von der Antivirussoftware ab, die Sie benutzen. Bezugnehmend auf unabhängige Benchmarks renommierter Institute ( die übrigens die einzigen sind, denen man trauen kann) ist festzustellen, dass Produkte von Kaspersky besseren Schutz bieten als die der Kompetenz. Dennoch: 100prozentigen Schutz bietet kein Antiviren-Programm.

In vielen Fällen hängt die automatische Entdeckung davon ab, wie neu die Schadsoftware ist. Wenn seine Signatur noch nicht der Datenbank des Antivirenprogramms hinzugefügt wurde, kann ein Trojaner mit Hilfe der Verhaltensanalyse entdeckt werden. Wenn er versucht, Schaden anzurichten, wird er sofort blockiert.

Unser Produkt enthält ein Modul, das "Systemwächter" genannt wird; wenn es einen massiven Versuch der Verschlüsselung von Dateien entdeckt, blockiert es den bösartigen Prozess und macht alle Änderungen rückgängig. Bitte schalten Sie diese Komponente niemals aus.

Wenn ich meine Dateien regelmäßig sichere, bin ich dann sicher?

Ihre Dateien zu sichern ist ohne Frage sehr hilfreich, aber es ist keine 100% Garantie. Hier ein Beispiel: Sie richten ein automatisches Backup auf dem Computer Ihres Partners/Ihrer Partnerin ein, das alle 3 Tage erfolgen soll. Ein Cryptor infiltriert das System und verschlüsselt alle Dokumente, Fotos usw. - aber der Ernst der Lage wird nicht sofort begriffen. Wenn Sie dann eine Woche später wieder einchecken, sind alle Sicherheitskopien ebenfalls verschlüsselt. Sicherheitskopien sind von zentraler Bedeutung, aber Ihre Abwehrmaßnahmen müssen darüber hinausgehen.

Gibt es Einstellungen, die ich optimieren kann, um die Abwehrmaßnahmen zu verstärken?

a. Zuallererst: Installieren Sie ein Antiviren-Programm. Aber das haben wir Ihnen ja schon gesagt, oder?

b. Sie können die Script-Ausführung in Browsern deaktivieren, weil es das bevorzugte Werkzeug von Cyberbetrügern ist. Lesen Sie unseren Blog, um herauszufinden, wie man das bei Chrome und Firefox durchführt.

c. Machen Sie Dateiendungen in Windows sichtbar.

d. Machen Sie Notepad zu Ihrer Standardeinstellung für VBS und JS-Dateien. Windows markiert gefährliche VBS und JS-Scripts normalerweise als Textdateien, was unerfahrene Nutzer dazu verleiten kann, sie zu öffnen.

b. Sie können die Script-Ausführung in Browsern deaktivieren, weil es das bevorzugte Werkzeug von Cyberbetrügern ist. Lesen Sie unseren Blog, um herauszufinden, wie man das bei Chrome und Firefox durchführt.

c. Machen Sie Dateiendungen in Windows sichtbar.

d. Machen Sie Notepad zu Ihrer Standardeinstellung für VBS und JS-Dateien. Windows markiert gefährliche VBS und JS-Scripts normalerweise als Textdateien, was unerfahrene Nutzer dazu verleiten kann, sie zu öffnen.

Falls Sie keine Lösung finden oder das Tool nicht funktioniert:

Überprüfen Sie die FAQ´s

Setzen Sie sich mit unserem technischen Support in Verbindung (nur für Kunden mit bezahlten Kaspersky-Lösungen)

Bitten Sie beim Kaspersky Club im Bereich „Hilfe beim Kampf gegen Ransomware“ um Unterstützung.