FAQ

Abrir tudo

O que é ransomware?

O Ransomware é um programa malicioso que bloqueia seu computador, tablet ou smartphone - ou criptografa seus arquivos e, em seguida, exige resgate para devolver as informações bloqueadas. Existem essencialmente dois tipos de ransomware.

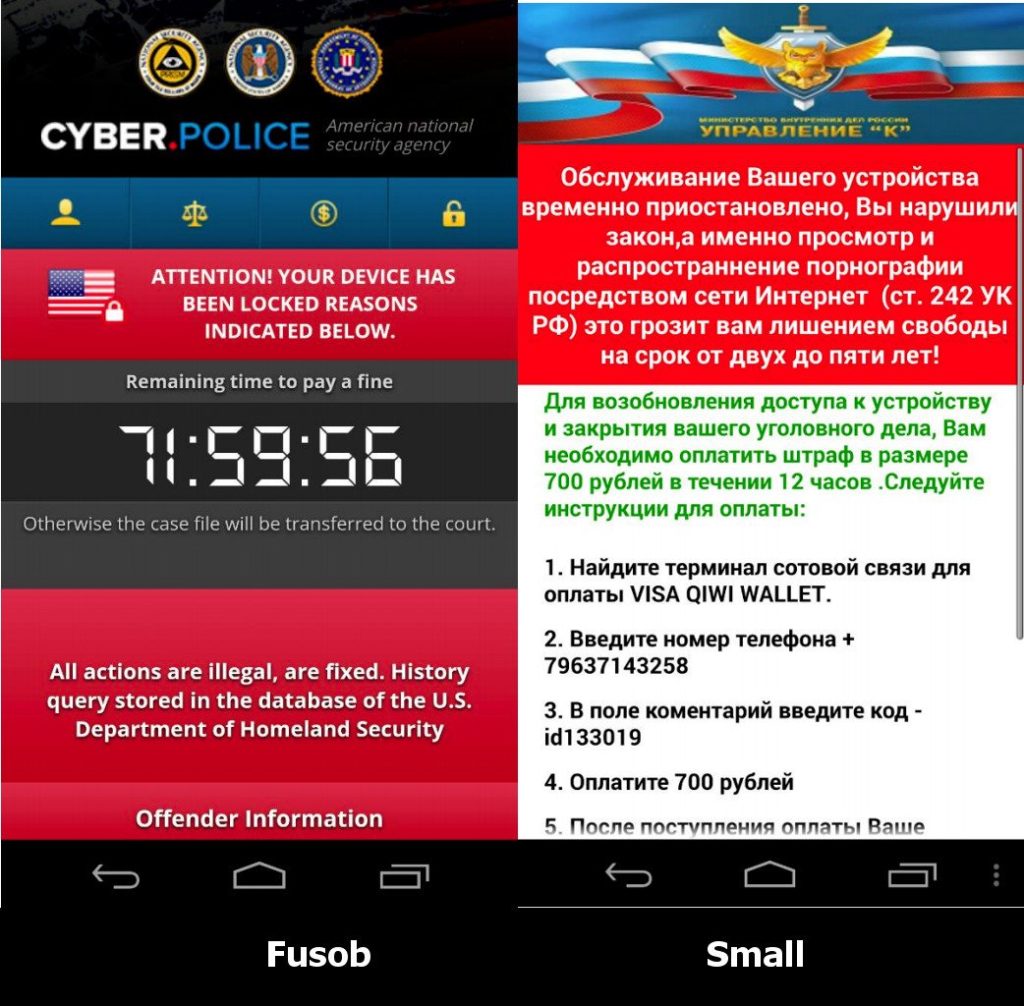

O primeiro são os criptors, que criptografam arquivos de modo a torná-los inacessíveis. Para reaver os dados, é necessário uma chave de acesso que só é liberada após o pagamento.

O outro tipo são os chamados blockers. Eles simplesmente bloqueiam um computador ou outro dispositivo, tornando-o inoperante. Esses te colocam em uma enrascada um pouco pior que os criptors; As vítimas têm maior chance de recuperar seus dados se comparados com aqueles atingidos pro criptors..

Qual o pagamento usual exigido?

Esse tipo de caso não pode ser chamado de “usual”. No entanto, US$ 300 é o valor que os criminosos costumam pedir de resgate para desbloquear e restaurar o acesso aos arquivos criptografados ou computadores bloqueados. Alguns pedem menos, como US$ 30. Já outros exigem dezenas de milhares de dólares. As empresas e outras grandes organizações, que normalmente são infectadas por phishing, são mais propensas a receber exigências de resgate mais elevadas.

É importante ressaltar que pagar o resgate não garante o retorno seguro e confiável de arquivos.

Posso reaver os arquivos criptografados sem pagar resgate?

A maioria dos programas de ransomware usa algoritmos de criptografia complexos. Isso significa que, sem a chave, descriptografá-los pode levar anos. Os criminosos por trás destes ataques cometem erros, permitindo rastreá-los, e as organizações responsáveis apreendem servidores de ataque contendo chaves de criptografia. Quando isso acontece, o lado bom consegue desenvolver um decriptor.

Como o resgate é pago?

Normalmente, o resgate é solicitado em criptomoedas, ou seja, bitcoins. Por ser eletrônica, ela ainda não pode ser falsificada. O histórico das transações está disponível para qualquer pessoa, mas o dono da carteira não pode ser facilmente rastreado. É por isso que os cibercriminosos preferem bitcoins: ninguém quer ser pego.

Alguns tipos de ransomware usam carteiras online anônimas ou até mesmo pagamentos móveis. O método mais surpreendente que vimos até hoje foi o uso de cartões presente de US$ 50 da iTunes.

Como um ransomware vai parar no meu computador?

A forma mais comum é por e-mail. Pode estar disfarçado como um anexo útil ou importante (uma fatura urgente, um artigo interessante, um aplicativo gratuito). Após abri-lo, o seu PC está infectado.

Ransomware também pode se infiltrar em seus dispositivos enquanto você está apenas navegando na Internet. Para invadir, os criminosos usam vulnerabilidades do sistema operacional, navegador ou aplicativos. Por isso, é fundamental que você mantenha seus softwares e SO atualizados (a propósito, você pode delegar essa tarefa para o Kaspersky Premium, cujas últimas versões automatizam o processo).

Alguns programas de ransomware podem auto-propagar através de redes locais. Se um tal cavalo de Tróia infectar uma máquina ou dispositivo em sua rede doméstica ou empresarial, outros pontos também podem ser infectados. Mas isso é um caso raro.

Claro, existem cenários de infecção mais previsíveis. Você baixar um torrent, ou então você instala um plugin ... e ai já era.

Que tipo de arquivos são os mais perigosos?

Os arquivos mais suspeitos são executáveis (como EXE ou SCR), assim como scripts Visual Basic ou JavaScript (extensões .VBS e .JS) não ficam para trás. De maneira geral, eles são camuflados em arquivos ZIP ou RAR para ocultar a natureza maliciosa.

Outra categoria de arquivos perigosos são arquivos do MS Office (DOC, DOCX, XLS, XLSX, PPT e assim por diante). Podem conter macros vulneráveis. Se um documento no Word te pedir para habilitar macros, pense duas vezes antes de aceitar.

Desconfie de arquivos de atalho (extensão .LNK). O Windows pode descrevê-los com qualquer ícone, que, emparelhado com um nome de arquivo de aparência inocente, pode ser problema.

Uma nota importante: o Windows abre arquivos com extensões conhecidas sem avisar o usuário e, por padrão, oculta essas extensões no Windows Explorer. Portanto, se você vir um arquivo chamado algo como Import_info.txt, ele poderia realmente ser Important_info.txt.exe, um instalador de malware. Ajuste as configurações do Windows para mostrar extensões, mantendo sua segurança.

Posso evitar esse tipo de infecção ficando longe de sites ou anexos suspeitos?

Infelizmente, mesmo usuários cuidadosos podem ser infectados com ransomware. Por exemplo, é possível infectar seu PC enquanto lê notícias em um site respeitável.

Naturalmente, não é o próprio site que distribuirá o malware aos visitantes – a menos que tenha sido hackeado, que é uma outra história. Em vez disso, as redes de publicidade comprometidas pelos cibercriminosos servem como distribuidoras, e simplesmente ter uma vulnerabilidade não corrigida permite ao malware ficar disponível. Novamente, ressaltamos ser fundamental ter software e sistema operacional atualizados.

Eu tenho um Mac, então eu não preciso me preocupar com ransomware, certo?

Os Macs podem ser infectados com ransomware. Exemplo: o KeRanger ransomware, que se infiltrou no popular torrent Transmission.

Nossos especialistas acreditam que o número de ransomware visando os sistemas Apple vai aumentar gradualmente. E com dispositivos da Apple sendo relativamente caros, os criminosos podem considerar seus usuários alvos para demandas de resgate mais elevadas.

Alguns tipos de ransomware visam até mesmo o Linux. Nenhum sistema está a salvo dessa ameaça.

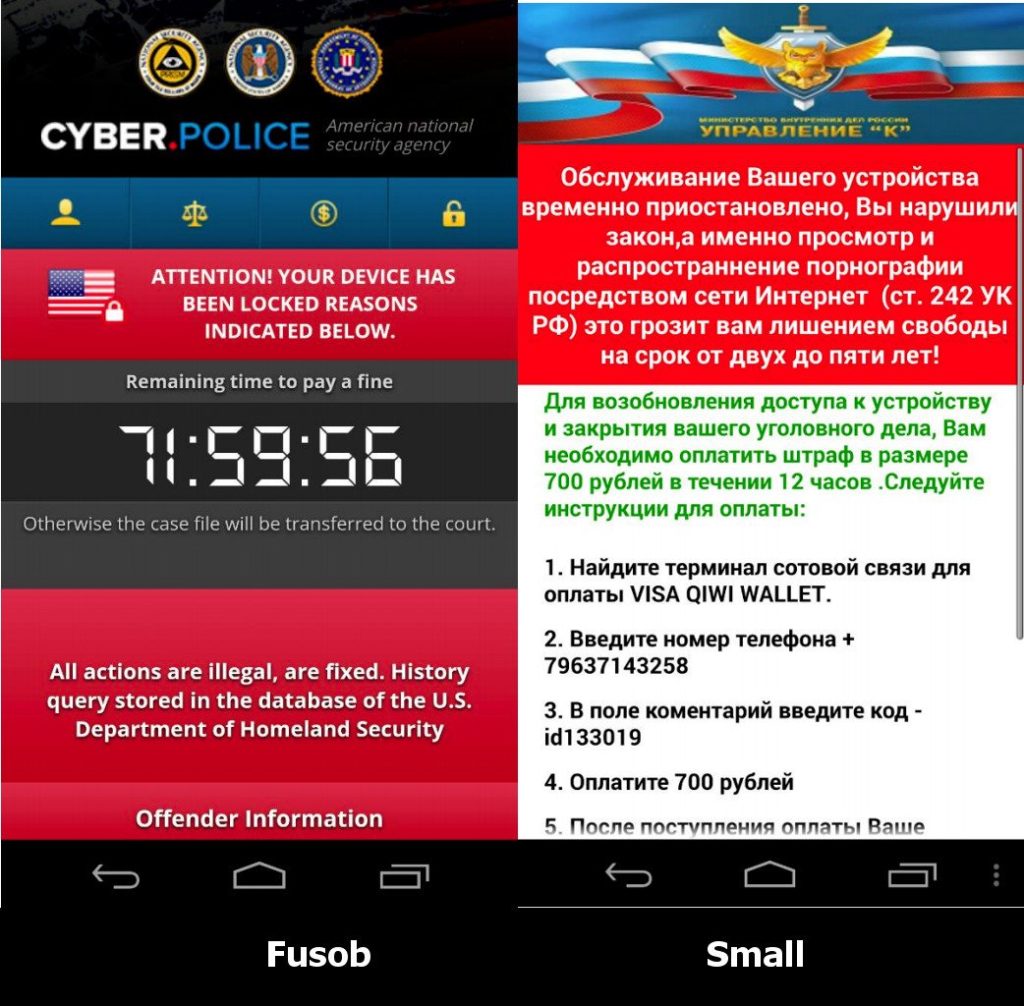

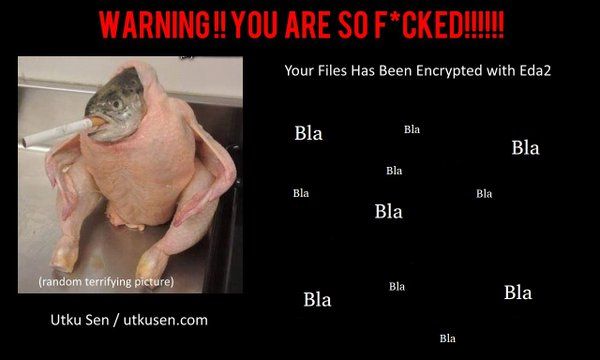

Eu uso o meu telefone para navegar online. Tenho de me preocupar com ransomware no Android?

Você deve. Por exemplo, criptors e blockers blockers para dispositivos Android existem, sendo o último mais comum. Ter antivírus em seu smartphone não é ser paranóico.

Diante disso, mesmo iPhones estão em risco?

Até o momento, não há ransomware para iPhone e iPad. Essa declaração refere-se a iPhones sem jailbroken. Malware pode infiltrar em dispositivos que não estão vinculados às restrições de segurança do iOS e da Apple. .

Ransomwares para iPhone podem estar a espreita em um futuro próximo, mesmo com as configurações de segurança originais. Podemos ver o surgimento de ransomware para IoT também. Os cibercriminosos podem exigir resgates elevados depois de tomarem controle de uma TV inteligente ou geladeira.

Como vou saber se meu computador está infectado com ransomware?

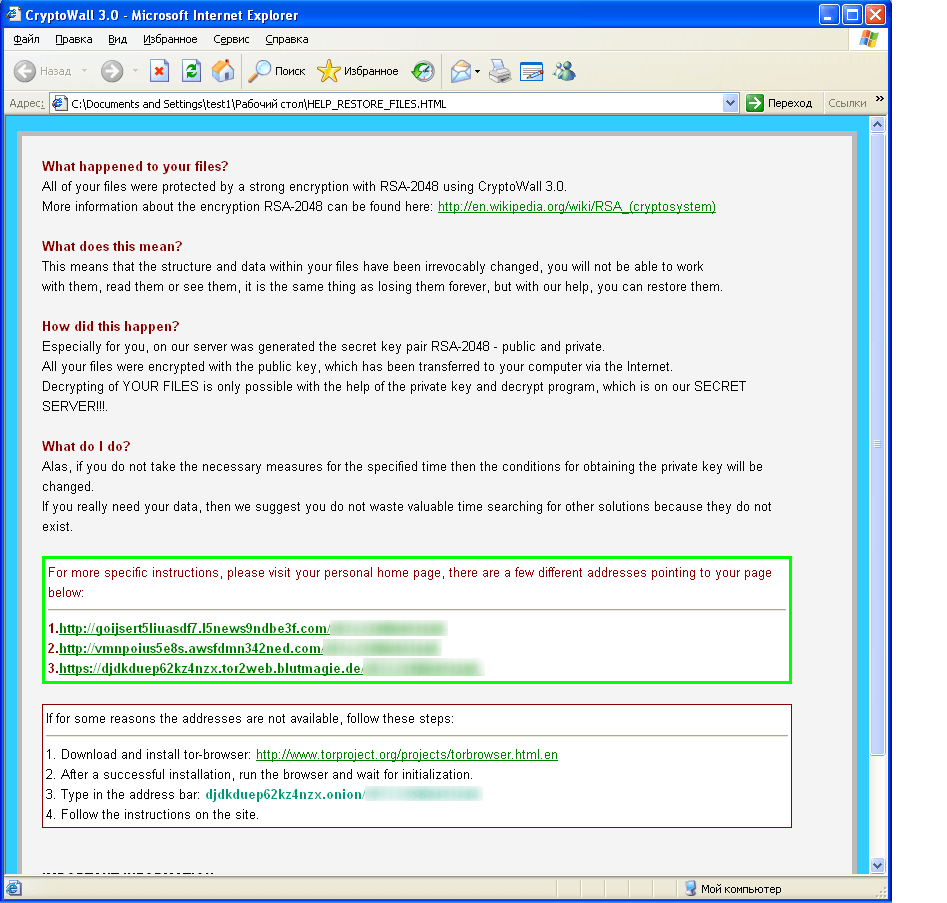

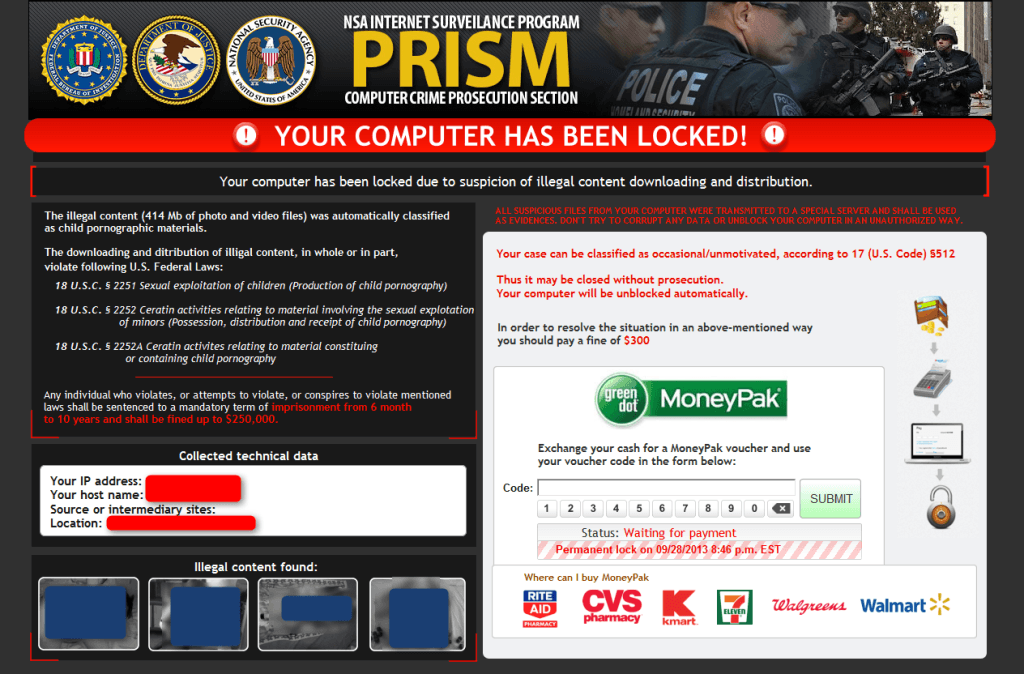

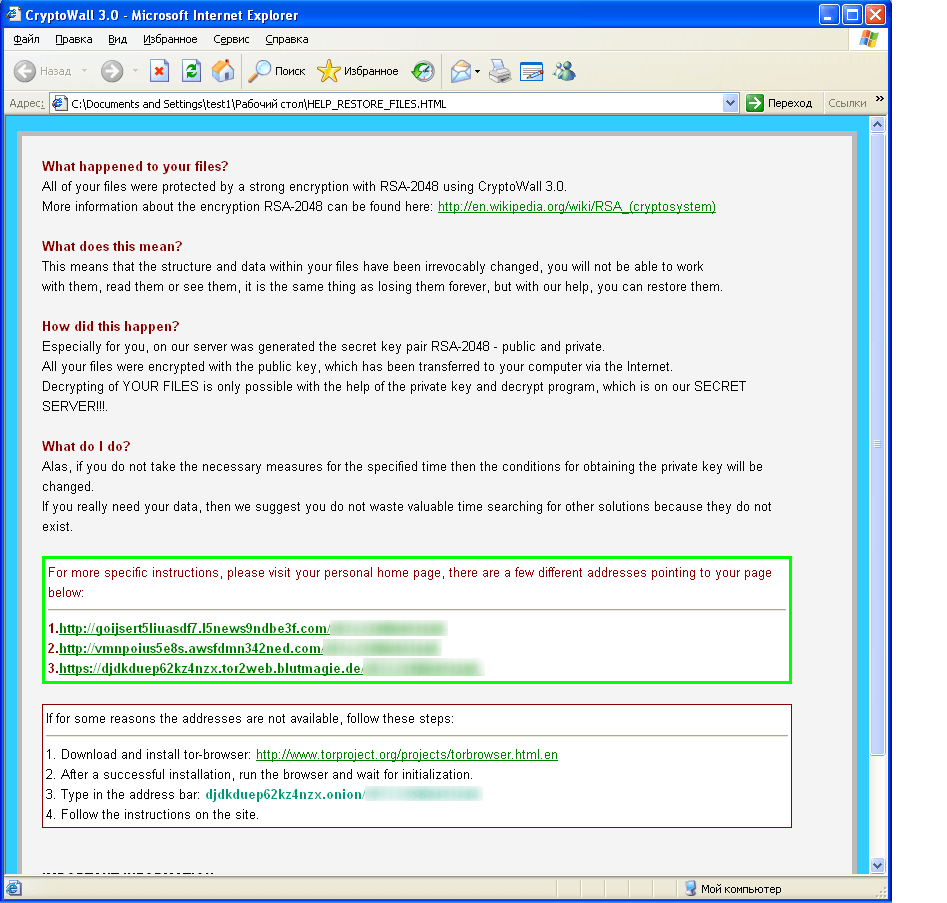

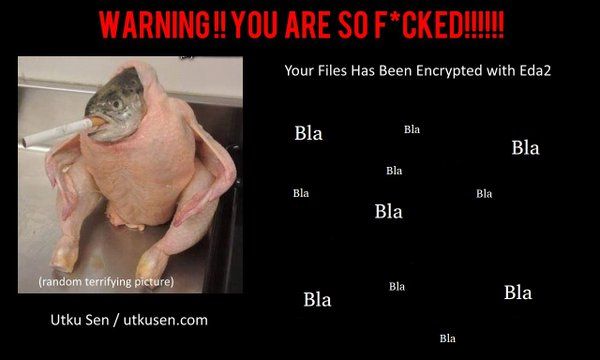

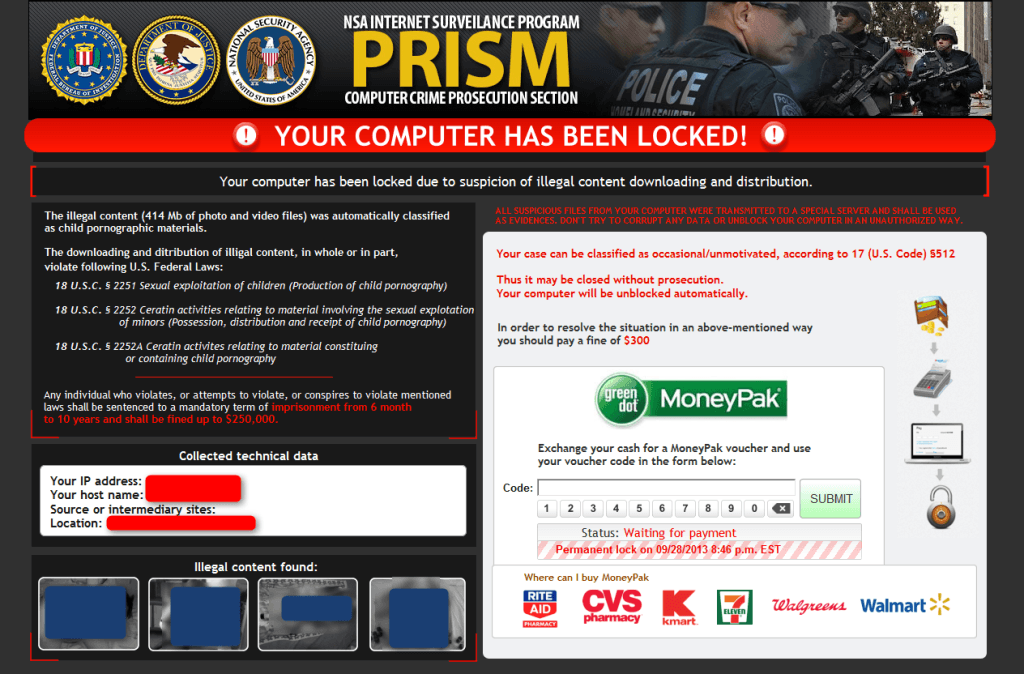

Ransomware não é sutil. Ele pode aparecer assim:

Ou assim:

Ou assim:

Ou assim:

Ou assim:

Blockers podem aparecer dessa forma:

Blockers podem aparecer dessa forma:

Ou assim:

Ou assim:

Ou assim:

Ou assim:

Blockers podem aparecer dessa forma:

Blockers podem aparecer dessa forma:

Quais tipos de ransomware são os mais comuns?

Novos tipos de ransomware emergem todos os dias, por isso é difícil dizer quais são os mais populares. Podemos enumerar vários exemplos, como Petya, que criptografa todo o disco rígido. Há também o СryptXXX, mais poderoso e que já derrubamos duas vezes. E, claro, TeslaCrypt foi a amostra mais abrangente de ransomware nos primeiros quatro meses de 2016; Seus criadores, inesperadamente, foram os únicos a publicar uma chave mestra.

Se meu dispositivo for infectado, como remover o ransomware?

Se o computador for bloqueado - não carrega o sistema operacional - use o Kaspersky WindowsUnlocker, um utilitário gratuito que pode remover o bloqueador e fazer o Windows inicializar.

Cryptors são mais complicados. Primeiro, você precisa se livrar do malware executando uma verificação antivírus. Se você não tiver um antivírus adequado no seu computador, baixe uma versão de teste gratuita aqui.

O próximo passo é obter seus arquivos de volta.

Se você tiver uma cópia de backup de seus arquivos, pode simplesmente restaurar. Isso é de longe a melhor coisa.

Se não fez backups, pode tentar descriptografar arquivos usando utilitários especiais chamados decriptors. Todos os gratuitos criados pela Kaspersky podem ser encontrados em Noransom.kaspersky.com.

Outras empresas antivírus também desenvolvem decriptors. Uma coisa: tenha certeza de estar baixando esses programas de um site respeitável; Caso contrário você corre alto risco ser infectado por algum outro malware.

Se você não consegue encontrar o decriptor correto, pode pagar o resgate ou dizer adeus aos seus arquivos. Dito isto, não recomendamos pagar o criminoso.

Por que não pagar o resgate?

Para começar, pagar não é garantia de receber seus arquivos de volta. Um exemplo de ladrões "não confiáveis" são os criadores de Ranscam, ransomware que nem sequer tinha como preocupação criptografar aquivo algum, pois simplesmente os apagava (apesar da promessa de devolução após o pagamento do resgate).

De acordo com nossa pesquisa, 20% das vítimas de ransomware que pagaram nunca receberam seus arquivos de volta.

Em segundo lugar, pagando resgate, você ajuda este modelo de negócios de cibercriminalidade, ajudando-o a prosperar.

Eu encontrei o decriptor de ransomware que eu preciso. Por que não funciona?

Os desenvolvedores de Ransomware são rápidos a reagir quando um novo decriptor é lançado, e eles respondem modificando seu malware para torná-lo resiliente a ferramenta disponível. É um jogo de pega-pega. Infelizmente, os decriptors não vêm com garantias.

Se eu detectar um processo malicioso, há algo que eu possa fazer para parar a infecção ransomware?

Em teoria, se você detectá-lo a tempo, pode desligar o PC, remover o disco rígido, inseri-lo em outro computador e usar o antivírus deste para desinfectar. No entanto, na vida real é difícil ou mesmo impossível para um usuário detectar uma infecção; ransomwares trabalham em silêncio até o anúncio da nota de resgate.

O antivírus é suficiente para evitar a infecção?

Sim, na maioria dos casos. De acordo com benchmarks independentes de laboratórios de renome (que são, de fato, os únicos que divulgam dados de confiança), os produtos da Kaspersky oferecem proteção melhor do que a concorrência. Nenhum antivírus é 100% eficaz.

Em muitos casos, a detecção automática depende da velocidade do malware. Se suas assinaturas não estiverem nos bancos de dados do antivírus, um cavalo de Tróia pode ser detectado com análise comportamental. Se ele tenta infligir dano, ele é bloqueado imediatamente.

Nosso produto inclui um módulo chamado System Watcher; Se detectar uma tentativa de criptografia geral dos arquivos, essa função bloqueia o processo malicioso e anula as alterações. Por favor, nunca desabilite este componente.

Se eu fizer backup de meus arquivos regularmente, estou seguro?

Fazer backup de seus arquivos é muito útil, sem dúvida, mas não é uma garantia de 100%. Aqui está um caso: você define o backup automático no computador do seu cônjuge para ser executado a cada três dias. Um criptor se infiltra no sistema, bloqueando todos os documentos, fotos e assim por diante - mas ele não percebe a gravidade da situação ao mesmo tempo. Ao checar uma semana mais tarde, os backups estão todos criptografados. De qualquer forma, ele são de vital importância, mas suas defesas precisam ir mais longe.

Há alguma configuração que eu possa ajustar para reforçar as defesas?

A. Primeiro, instale um antivírus. Mas já dissemos isso, não?

B. Você pode desativar a execução de scripts nos navegadores, já que são a ferramenta favorita de um cibercriminoso. Confira nosso blog para saber como fazer isso no Chrome e no Firefox.

C. Tornar as extensões de arquivo visíveis no Windows Explorer.

D. Faça do Notepad o aplicativo padrão para arquivos VBS e JS. O Windows normalmente marca scripts VBS e JS perigosos como arquivos de texto, o que pode induzir usuários menos experientes a abri-los.

B. Você pode desativar a execução de scripts nos navegadores, já que são a ferramenta favorita de um cibercriminoso. Confira nosso blog para saber como fazer isso no Chrome e no Firefox.

C. Tornar as extensões de arquivo visíveis no Windows Explorer.

D. Faça do Notepad o aplicativo padrão para arquivos VBS e JS. O Windows normalmente marca scripts VBS e JS perigosos como arquivos de texto, o que pode induzir usuários menos experientes a abri-los.

Se não encontrar uma solução ou não estiver funcionando:

Acesse o FAQ

Solicite assistência ao Kaspersky Club na seção “Ajuda no combate a ransomware"

Fale com o suporte técnico (apenas para clientes Kaspersky)