FAQ

Aprire tutti

Che cos'è un ransomware?

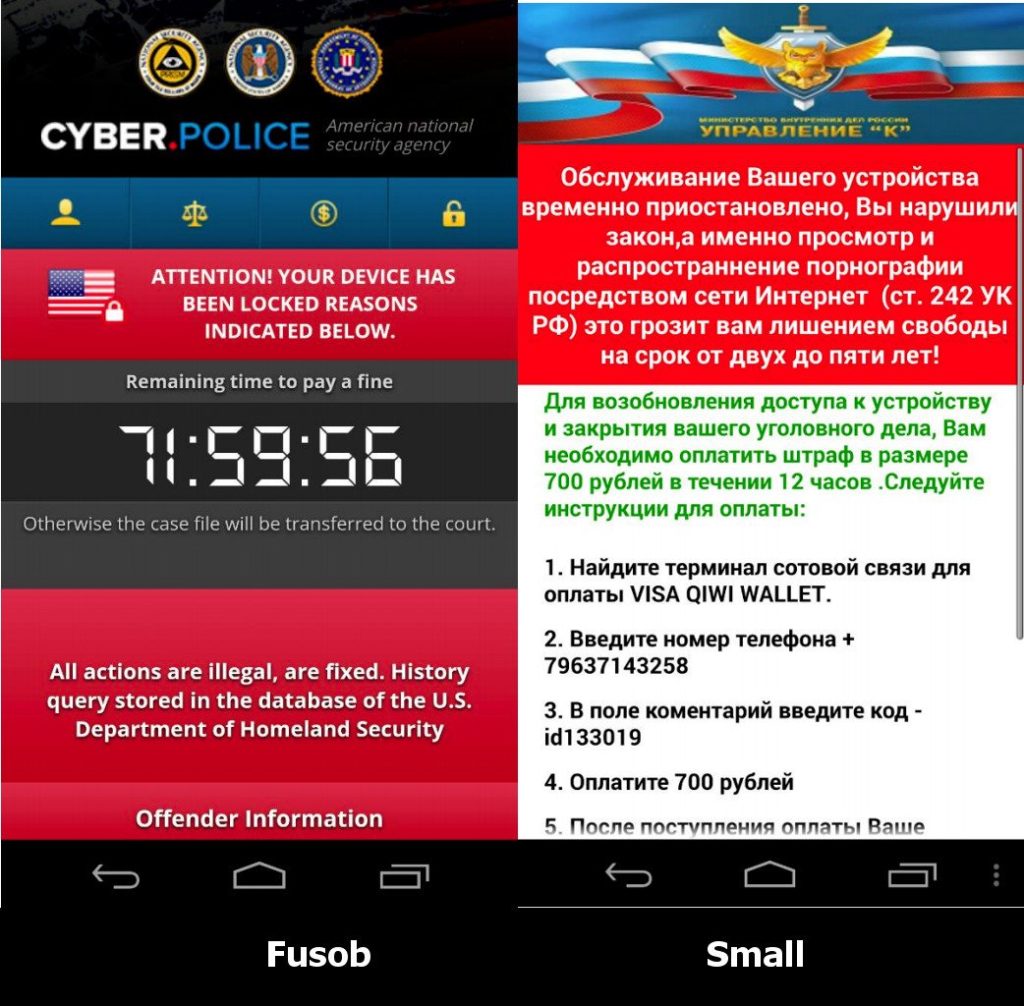

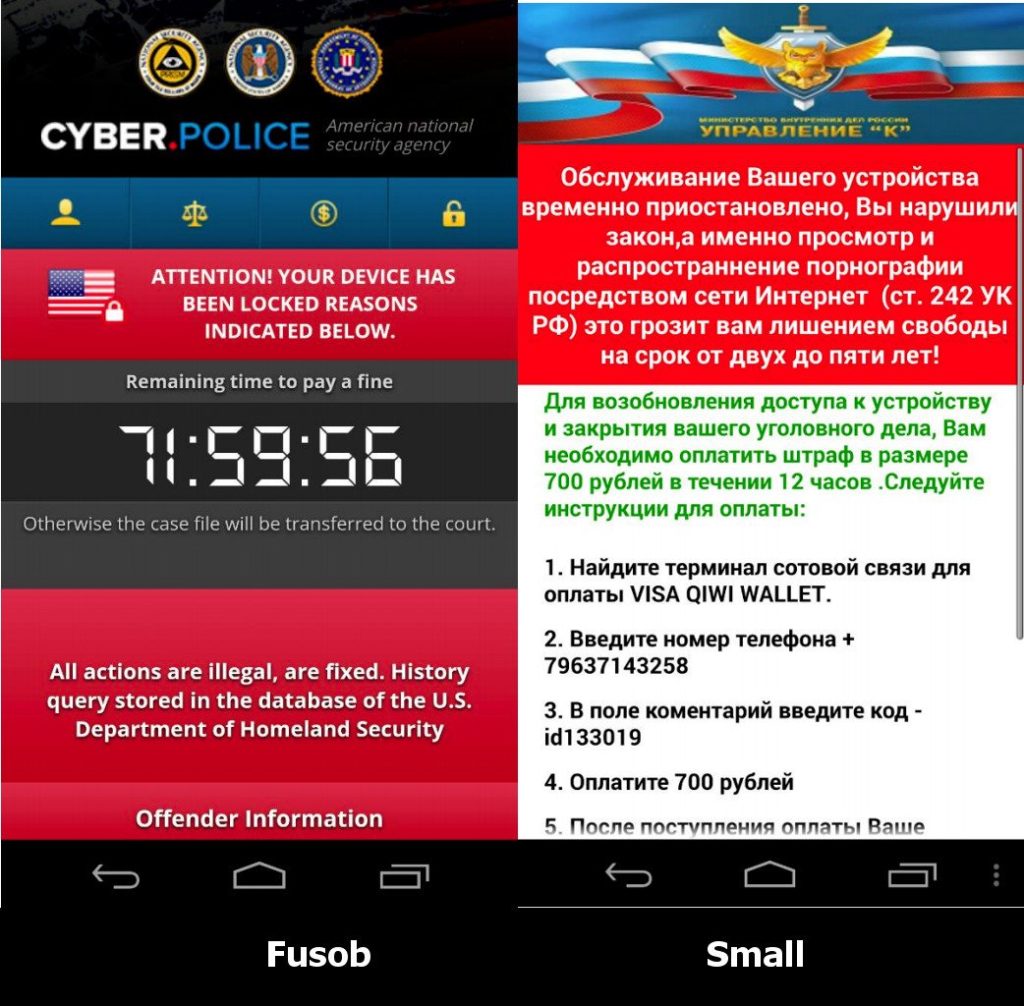

Un ransomware è un programma dannoso che blocca computer, tablet e smartphone, o cripta i tuoi file e chiede un riscatto in cambio della loro restituzione. Esistono fondamentalmente due tipi di ransomware.

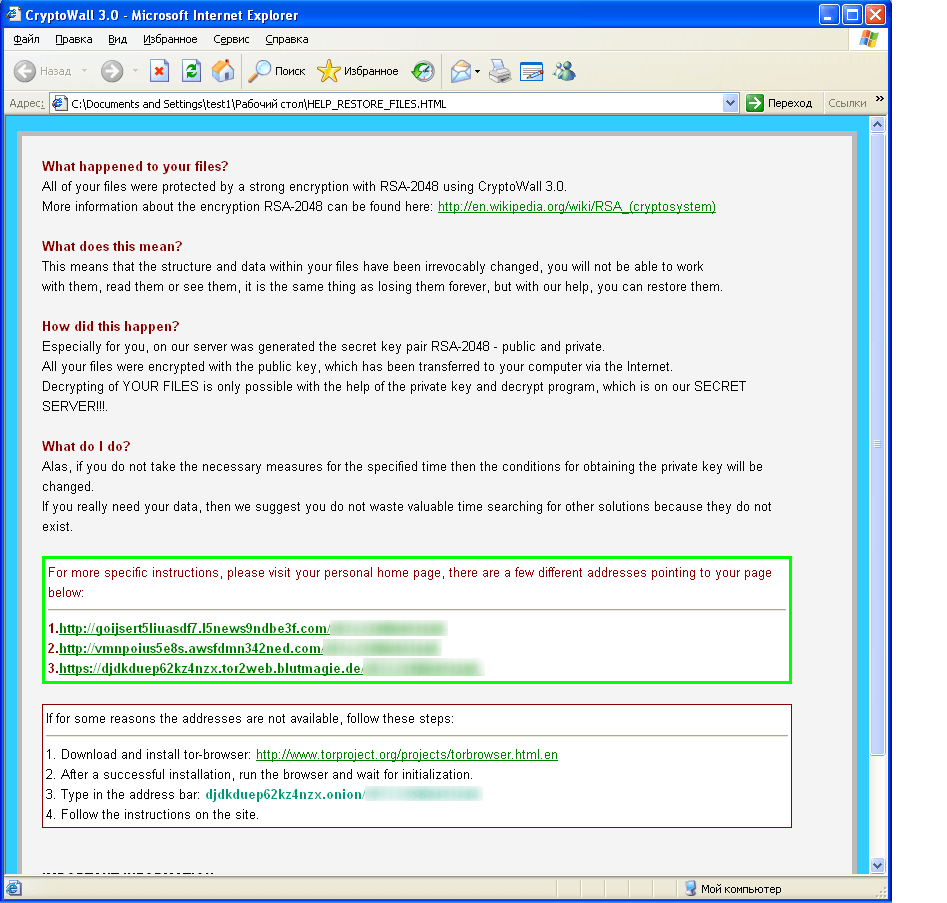

Il primo si chiama cryptor. I cryptor criptano i file e li rendono inaccessibili. Per decriptare i file si ha bisogno della chiave usata per criptarli: ed è proprio ciò che i criminali sostengono di consegnare se si paga il riscatto.

Il secondo tipo si chiama blocker: i blocker semplicemente bloccano il computer o il dispositivo in questione redendolo inutilizzabile. Nello sfortunato caso in cui fossi vittima di un ransomware, il male minore è rappresentato proprio dai blocker: le vittime hanno più probabilità di ripristinare l’accesso a un dispositivo bloccato piuttosto che riottenere i file criptati.

A quanto ammonta di solito il riscatto?

La cifra non è fissa. In media, la somma da pagare richiesta dai criminali alle vittime per ripristinare l’accesso ai file criptati o ai computer bloccati si aggira attorno ai 300$. Alcuni criminali chiedono decine di migliaria di dollari. Le aziende e i grandi enti, che in genere vengono infettati via spear phishing, sono quelli a cui vengono richiesti i riscatti più alti.

Posso decriptare i file criptati senza pagare il riscatto?

A volte. La maggior parte dei programmi ransomware usa dei crypto algoritmi resistenti, il che significa che senza la chiave crittografica, ci vorrebbero anni prima di poter decriptare i file.

Qualche volta i criminali responsabili degli attacchi ransomware fanno degli errori e finiscono per permettere alle forze dell’ordine di confiscare i server che contengono le chiavi crittografiche. Quando questo succede, chi lavora per combattare i ransomware è in grado di sviluppare un decryptor.

Come si paga il riscatto?

Di solito il riscatto va pagato in cryptovaluta, vale a dire in bitcoin. Questa valuta elettronica non può essere falsificata. Chiunque può accedere alla cronologia delle transazioni, ma il proprietario del wallet non può essere rintracciato facilmente. Ecco perché i cybercriminali preferiscono i bitcoin: aumentano le probabilità di non essere catturati.

Alcuni tipi di ransomware usano wallet online anonimi o persino pagamenti mobile. Il metodo più sorprendente che abbiamo visto era in card iTunes da 50$.

Come finiscono i ransomware sul computer?

Il vettore più comune è attraverso l'email. I ransomware possono insinuarsi come allegati utili o interessanti (una fattura urgente, un articolo interessante, un’app gratuita). Una volta aperto l’allegato, il PC viene infettato.

I ransomware possono infiltrarsi nel sistema anche quando stai navigando su Internet. Per prendere il controllo del sistema, i cybercriminali approfittano delle vulnerabilità dell’OS, del browser o delle app. Ecco perché è fondamentale mantenere il software e il sistema operativo aggiornati (ad ogni modo, puoi delegare questo compito a Kaspersky Premium dato che nelle ultime versioni questa procedura è automatica).

Alcuni programmi ransomware possono autopropagarsi attraverso le reti locali. Se un Trojan infetta una dei dispositivi di casa tua o della tua azienda, anche gli altri endpoint verranno infettati. Ma si tratta di una remota possibilità.

Naturalmente, sono molti gli scenari di infezione possibili. Basta scaricare un torrent, poi installare un plugin… e il gioco è fatto.

Quali sono i tipi di file più pericolosi?

I file più sospetti sono quelli eseguibili (come .exe o .scr) e gli script Visual Basic o JavaScript (le estensioni .vbs e .js). Di solito vengono inclusi in un file compresso ZIP o RAR per nascondere la loro natura dannosa.

Un'altra categoria pericolosa è quella dei file di MS Office (DOC, DOCX, XLS, XLSX, PPT, e così via). Questi possono contenere macro vulnerabili; se siete tentati di attivare le macro in un documento Word, pensateci due volte prima di farlo.

È importante fare attenzione anche ai file collegamento (estensione .lnk). Windows li può contrassegnare con qualsiasi icona, la quale, associata ad un nome file dall’aspetto innocente, può trarre in inganno.

Attenzione: Windows apre i file con estensioni conosciute senza avvisare l’utente, e per impostazione predefinita nasconde queste estensioni a Windows Explorer. Quindi se vedi un file chiamato con un nome tipo Info_importante.txt, in realtà potrebbe essere Info_importante.txt.exe, un installer malware. Per maggiore sicurezza, imposta Windows affinché mostri le estensioni.

Posso evitare le infezioni se sto alla larga da siti web pericolosi e allegati sospetti.

Sfortunatamente, persino gli utenti più cauti possono essere infettati da un ransomware. Per esempio, il tuo computer può contrarre una infezione mentre leggi una notizia in un sito web importante e rispettabile.

Ovviamente, il sito web non diffonde malware alle persone che visitano la sua pagina, a meno che non venga hackerata, ma questa è un’altra storia. Invece, le reti di advertising compromesse dai criminali servono come rete di distribuzione e basta che abbino una vulnerabilità senza patch per poter caricare il malware. Anche in questo caso, è fondamentale avere un software aggiornato e un sistema operativo completamente con patch.

Ho un Mac. Posso non preoccuparmi dei ransomware, giusto?

Mac possono essere e sono stati infettati da ransomware. Ad esempio, il ransomware KeRanger, che si infiltrava nel popolare client di trasmissione di torrent, colpiva gli utenti Mac.

I nostri esperti ritengono che il numero di programmi ransomware che colpiscono i sistemi Apple stia gradualmente aumentando. E dato che i dispositivi Apple sono relativamente cari, i ladri considerano i proprietari di Mac degli obiettivi interessanti a cui richiedere un riscatto più alto.

Certi tipi di ransomware colpiscono persino Linux. Nessun sistema operativo è al sicuro da questa minaccia.

Utilizzo il mio telefono per navigare su Internet. Devo preoccuparmi dei ransomware Android?

Dovresti. Per esempio, i cryptor e i blocker per Android esistono, e gli ultimi sono senz’altro molto più diffusi. Installare un antivirus sullo smartphone è una buona idea.

Quindi anche gli iPhone sono a rischio?

Al momento, non esistono programmi ransomware specifici per iPhone e iPad. Questo vale, però, per gli iPhone non sottoposti al jailbreak. I malware possono infiltrarsi nei dispositivi che non sono più legati alle restrizioni di sicurezza di fabbrica di iOS e degli App Store di Apple ritenuti sicuri.

Tuttavia, i ransomware per iPhone potrebbero essere dietro l’angolo, e potrebbero attaccare anche i sistemi senza jailbreak. Potremmo anche assistere molto presto all’emergenza dei ransomware per IoT. I cybercriminali potrebbero richiedere ingenti somme di denaro ai loro proprietari per restituire loro il controllo di una Smart TV o di un frigo intelligente.

Come posso sapere se il mio computer è stato infettato da un ransomware?

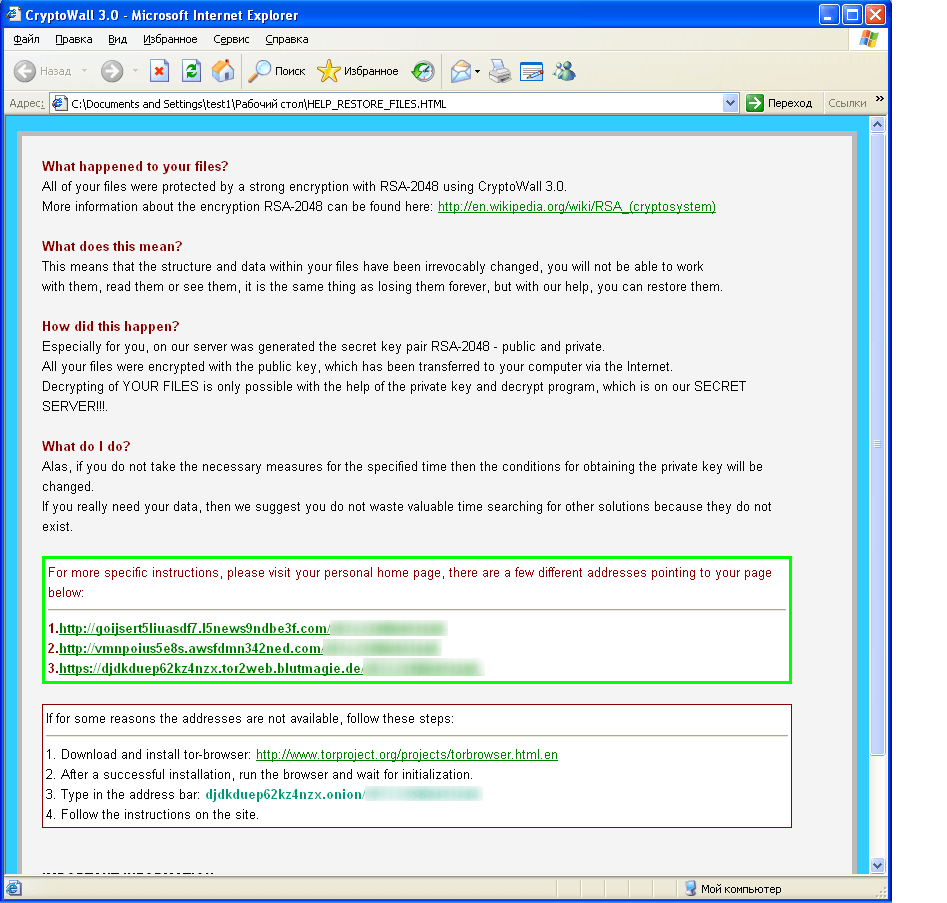

Ransomware isn’t subtle. It will announce itself, like this:

O in questo:

O in questo:

O in questo:

O in questo:

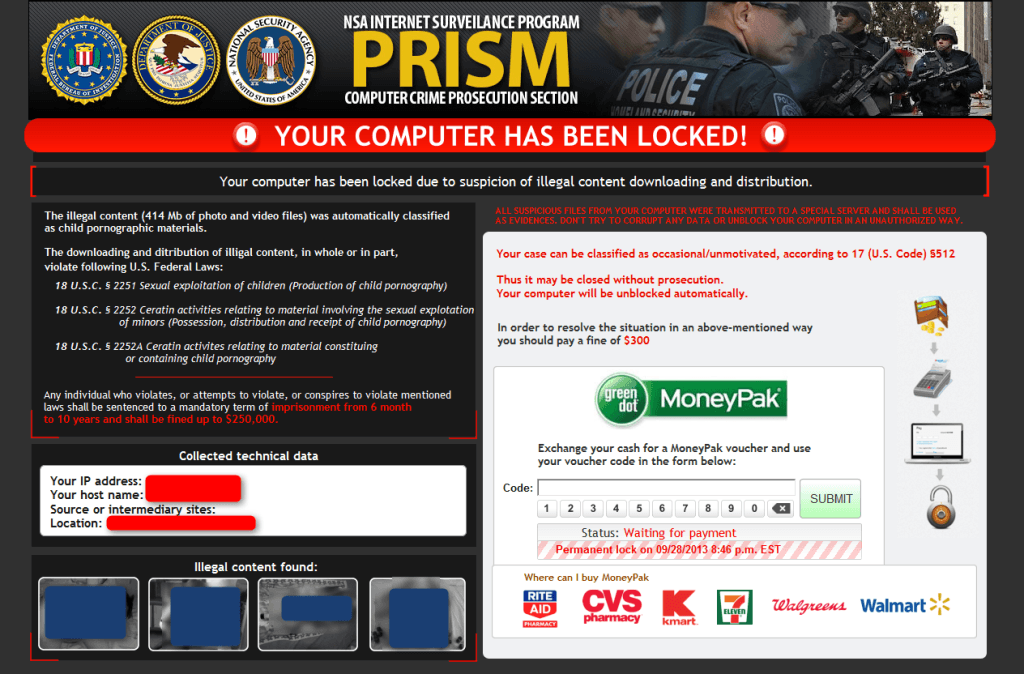

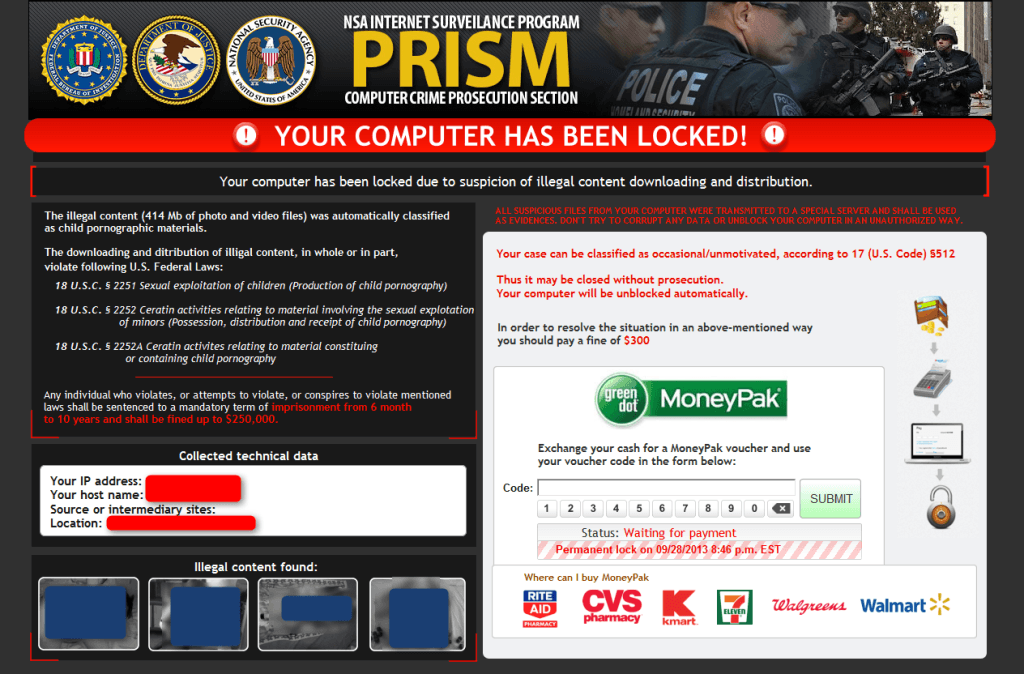

I blocker sono molto simili a questo:

I blocker sono molto simili a questo:

O in questo:

O in questo:

O in questo:

O in questo:

I blocker sono molto simili a questo:

I blocker sono molto simili a questo:

Quali sono i tipi di ransomware più diffusi?

Ogni giorno appaiono nuovi tipi di ransomware, per questo è difficile dire quali siano i più comuni. Possiamo enumerare diversi ottimi esempi, come Petya, che cripta l’intero hard disk. Poi c’è anche CryptXXX, ancora molto potente e che abbiamo fatto fuori due volte. Ovviamente c’è anche TeslaCrypt, il ransomware più diffuso nei primi quattro mesi del 2016; i suoi creatori sono gli stessi che avevano pubblicato inaspettatamente la chiave principale.

Se vengo infettato, come posso rimuovere il ransomware?

Se il tuo computer è bloccato (il sistema operativo non si carica) utilizza Kaspersky WindowsUnlocker, uno strumento gratuito in grado di rimuovere un blocker e far avviare Windows.

I cryptor sono davvero una bella gatta da pelare. In primo luogo, ci si deve sbarazzare del malware avviando una scansione antivirus. Se non hai installato una buona soluzione antivirus sul tuo computer, puoi scaricare una versione di prova gratuita da questo sito.

Il prossimo passo è quello di riavere indietro i tuoi file.

Se hai effettuato il backup dei file, puoi semplicemente ripristinarli dal backup. Questa è senza dubbio la cosa migliore da fare.

Se non hai effettuato il backup, puoi provare a decriptare i file utilizzando strumenti speciali chiamati decryptor. Tutti i decryptor gratuiti creati da Kaspersky si possono trovare sul sito Noransom.kaspersky.com

Anche altre aziende antivirus sviluppano decryptor. Solo una cosa però: assicurati di aver scaricato questi programmi da un sito web affidabile; in caso contrario, corri il rischio di venire infettato da qualche altro malware.

Se non riesci a trovare il giusto decryptor, puoi pagare il riscatto o dire addio ai tuoi file. Detto questo, non consigliamo però di pagare il riscatto.

Perché non pagare il riscatto?

Innanzitutto, non c’è alcuna garanzia di riavere indietro i file. Non puoi fidarti dei ricattatori. Un esempio di ladri inaffidabili sono i creatori di Ranscam, il ransomware che non perde nemmeno tempo con la crittografia ma elimina semplicemente i file (anche se ovviamente promette di decriptare i file in cambio di denaro).

Secondo una nostra ricerca, il 20% delle vittime dei ransomware che ha pagato non ha mai avuto indietro i propri file.

In secondo luogo, pagando il riscatto, sostieni in qualche modo il cybercrimine, facendolo prosperare.

Ho trovato il decryptor per ransomware di cui avevo bisogno; perché non funziona?

Gli sviluppatori di ransomware operano rapidamente quando viene rilasciato un nuovo decryptor e rispondono modificando il loro malware per fare in modo che resista al decryptor disponibile. Si gioca ad Acchiappa la Talpa. Sfortunatamente, i decryptor non danno garanzie.

Se individuo un processo pericoloso, posso fare qualcosa per fermare l’infezione da parte dei ransomware?

In teoria, se lo individui in tempo, puoi spegnere il PC, rimuovere l’hard disk, inserirlo in un altro computer e utilizzare l’antivirus di quel computer per disinfettarlo. Ad ogni modo, nella vita reale è difficile se non impossibile che un utente rilevi un’infezione; i ransomware funzionano con discrezione prima della grande rivelazione: il messaggio del ransomware.

Basta l’antivirus per evitare l’infezione?

Sì, nella maggior parte de casi. La soluzione antivirus che usi è però molto importante. Stando ai parametri di riferimento indipendenti dei famosi laboratori (che sono in realtà gli unici parametri di cui fidarsi), i prodotti Kaspersky offrono una migliore protezione rispetto alla concorrenza. Ad ogni modo, nessun antivirus è efficace al 100%.

In molti casi, il rilevamento automatico dipende da quanto recente è il malware. Se le sue firme non sono state aggiunte nei database dell’antivirus, si può rilevare un Trojan con l’analisi comportamentale. Se prova a causare danni, viene bloccato immediatamente.

I nostri prodotti includono un modulo chiamato System Watcher; se rileva il tentativo di crittografare tanti file, blocca il processo dannoso ed elimina tutti i cambiamenti. Non disattivare mai questo componente.

Se effettuo regolarmente il backup dei miei file, sono protetto?

Effettuare il backup dei file è davvero molto utile, ma non è una garanzia al 100%. Ecco un esempio: imposti il computer del tuo coniuge affinché effettui il backup automatico ogni tre giorni. Un cryptor si infiltra nel sistema, cripta tutti i documenti, le foto e così via (ma il tuo coniuge non capisce subito la gravità della situazione). Quando poi controlli dopo una settimana, anche i backup sono stati criptati. I backup sono di vitale importanza ma le tue difese devono esserlo di più.

Ci sono impostazioni che posso modificare per rafforzare le difese?

a. Prima di tutto, installa un antivirus. Ma questo te l’avevamo già detto, no?

b. Puoi disattivare l’esecuzione dello script nei browser, dal momento che sono gli strumenti preferiti dei cybercriminali. Visita il nostro blog per scoprire come farlo su Chrome e Firefox.

c. Rendi visibili le estensioni dei file su Windows Explorer.

d. Fai in modo che Notepad sia l’applicazione predefinita per i file VBS e JS. Windows in genere contrassegna i pericolosi script VBS e JS come file di testo e questo può trarre in inganno gli utenti meno esperti e può indurli ad aprirli.

b. Puoi disattivare l’esecuzione dello script nei browser, dal momento che sono gli strumenti preferiti dei cybercriminali. Visita il nostro blog per scoprire come farlo su Chrome e Firefox.

c. Rendi visibili le estensioni dei file su Windows Explorer.

d. Fai in modo che Notepad sia l’applicazione predefinita per i file VBS e JS. Windows in genere contrassegna i pericolosi script VBS e JS come file di testo e questo può trarre in inganno gli utenti meno esperti e può indurli ad aprirli.

Se non trovi una soluzione o non funziona:

Leggi le FAQ

Contatta l'Assistenza Tecnica (solo per i clienti Kaspersky di prodotti a pagamento)

Chiedi assistenza al Kaspersky Club nella sezione “Aiuto nella lotta contro il ransomware”